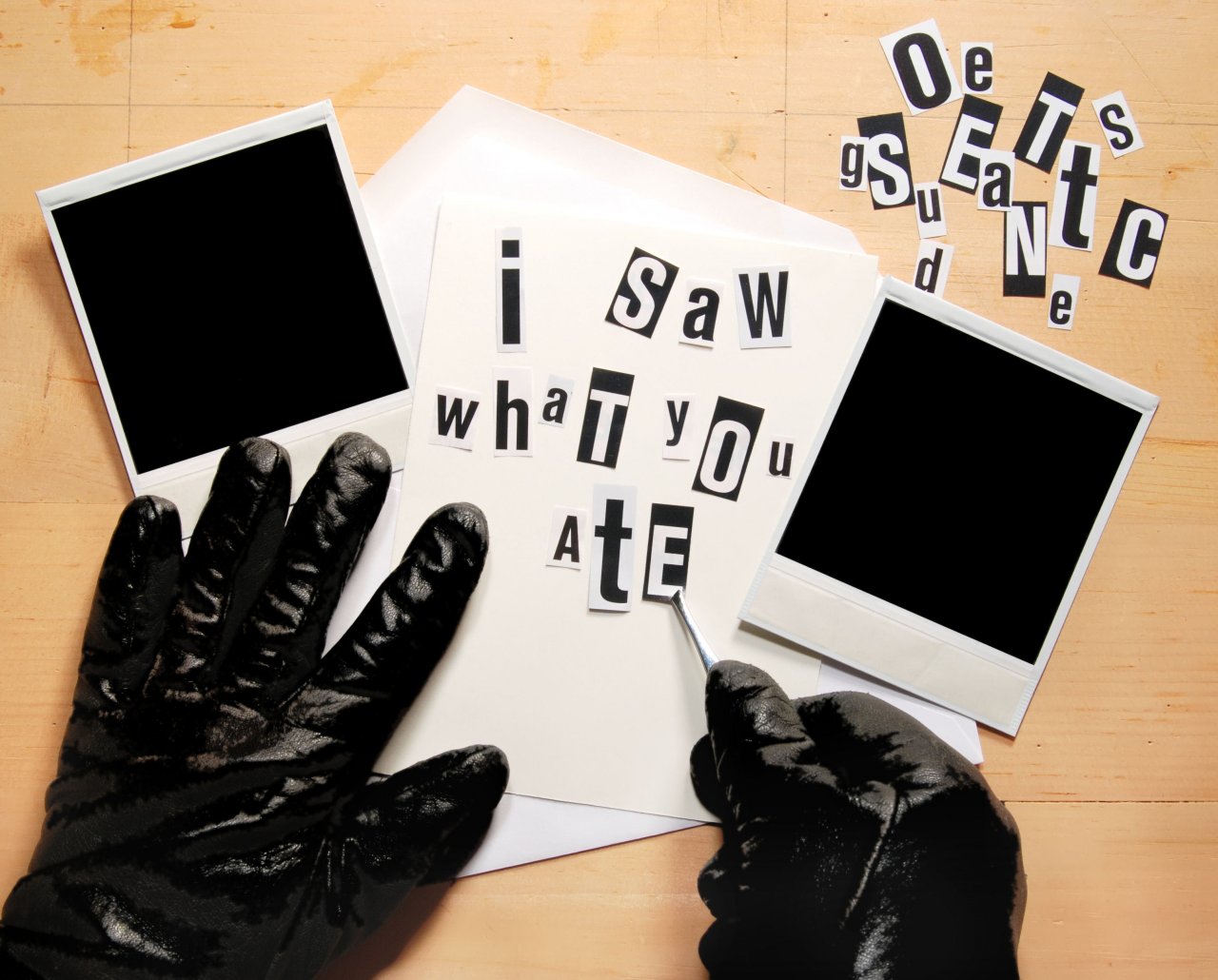

Nueva forma de chantaje cibernético: La información de su empresa ha sido secuestrada

Está pasando en Europa, es momento de prevenir, ya que cientos de carpetas almacenadas en la computadora de una empresa encriptados, totalmente inaccesibles es el resultado de una nueva modalidad de extorsión cibernética con la que los propagadores de un virus secuestran la información del dispositivo y piden a sus dueños hasta 4000 euros a cambio de su liberación.

El Ransomware es el virus con el que realizan la operación, este tipo de ataque, es una evolución del «virus de la policía», denominado así porque los delincuentes utilizaban el logotipo de la Policía Nacional para pedir 100 euros de multa a cambio de desbloquear los ordenadores infectados, con la excusa de que se habían consultado páginas de pedofilia.

El ransomware es una de las amenazas informáticas más similares a un ataque sin medios tecnológicos: el secuestro. En su aplicación informatizada, el ransomware es un código malicioso que cifra la información de la computadora e ingresa en él una serie de instrucciones para que el usuario pueda recuperar sus archivos. La víctima, para obtener la contraseña que libera la información, debe pagar al atacante una suma de dinero, según las instrucciones que este disponga.

El pago generalmente es indicado a través de un depósito bancario, luego del cual el atacante envía las contraseñas para descifrar la información del disco duro. En las primeras versiones, los métodos de cifrado utilizados fueron de lo más precarios y recuperar la información era una tarea viable sin entregar el dinero al atacante. Sin embargo, el Ransomware es una amenaza cuyo desarrollo es paralelo a los nuevos métodos de cifrado y su gravedad, por lo tanto, aumenta proporcional al desarrollo de la criptografía.

El ataque, en el común de los casos, surte efecto solo a ciertos archivos; siendo los principales afectados los de ofimática, como procesadores de texto, hojas de cálculo o diapositivas. También las imágenes y correos electrónicos son considerados prioritarios para el común de los ataques.

El nombre proviene del término sajón «Ransom» que define la exigencia de pago por la restitución de la libertad de alguien o de un objeto, es decir, un secuestro. De todas formas, también se suele denominar a estos ataques como criptovirus.

El nacimiento de este ataque data del año 1989, cuando vía correo postal fueron distribuidos a empresas farmacéuticas, diskettes que supuestamente contenían información respecto al HIV. Al ejecutar los archivos que este contenía, se producían los efectos del ataque: la información de la computadora era cifrada y la víctima podía observar una serie de instrucciones y requerimientos para recuperar sus datos, que incluían la entrega de dinero al atacante.

A pesar que la defensa proactiva de malware, es la principal barrera de defensa con la que cuenta el usuario para prevenir esta amenaza; otro método de minimizar los daños por parte del usuario, es la creación de backups periódicos de los datos de la computadora.

Ahora este virus, activo desde comienzos de año y que encuentra sobre todo a sus víctimas en los ordenadores de empresas, es más virulento, opinan los expertos, ya que además de bloquear la pantalla de la computadora e impedir su uso, arrebata la información almacenada en el dispositivo y la encripta.

Una vez infectado el dispositivo con el perjuicio que conlleva a un empresario, el ciberdelicuente busca beneficio económico porque, al fin y al cabo se trata de un secuestro de la información, que si no es cuenta con respaldos, no es posible utilizar.

Y como tal, existe una petición de rescate y unas instrucciones para hacer efectivo el pago, escritas en inglés, que estos «cibersecuestradores» dejan en el escritorio de la computadora en un archivo de texto o en la propia pantalla.

Tras informar al dueño de que su información «ha sido encriptada» y de que no aceptan regatear por descifrar sus archivos, recomiendan a su víctima comunicarse por correo para seguir los pasos y abonar el rescate a través de tarjetas prepago que tienen un código asignado, por lo que se preserva el anonimato de la transacción.

«En este caso no hay engaño, ellos van a las claras y te dicen que han encriptado la información de tu computadora, y que si quieres recuperarla tienes que pagar, ya que recuerda que se trata de delincuentes que no tienen porqué cumplir lo prometido.

Y es que hay gente que ha pagado y no ha conseguido la información de su computadora.

Por eso, «jamás» hay que acceder a este tipo de chantajes provocados por un virus para el que de momento no hay «vacuna».

Lo que sí existen son recomendaciones y precauciones. Para prevenir estas infecciones que los ciberdelincuentes lanzan sobre todo hacia servidores y sistemas con vulnerabilidades en su seguridad, lo más importante es disponer de un antivirus actualizado y llevar «una política de copias de seguridad diarias o semanales en función de la importancia de la información».

Sin dejar de observar que esas copias se almacenen en un dispositivo externo al ordenador porque «de nada sirve tener la copia en un disco duro que está vinculado al equipo porque esa información va a ser infectada igualmente», añade.

¿Quiénes están detrás de estos ataques? Los expertos aseguran que son redes criminales especializadas en la propagación de este tipo de virus, radicados en países del Este de Europa, que compran el virus a sus creadores.

Es una mafia, cada uno tiene una parcela del negocio; unos crean y venden la herramienta y otros compran el kit y obtienen las ganancias a través de las víctimas, y las fuerzas de seguridad junto con empresas desarrolladoras de antivirus están trabajando para encontrar aplicaciones capaces de hacer frente a este potente malware.

La mejor opción es tener las copias de seguridad en discos externos, para lo cual es importante observar las siguientes sugerencias:

- Copia de seguridad automatizada en un disco duro interno: Se puede utilizar Time Machine, el cual cada hora realiza una copia de seguridad en un disco duro externo. Hace una copia de seguridad en dos discos duros externos que son combinados a un RAID 1 (de este modo los datos son escritos simultáneamente hacia ambos discos). Si un disco falla, el segundo disco tiene exactamente lo mismo de la copia de seguridad creada.

- Copia de seguridad manual en un disco duro externo: una vez al mes, hacer una copia de los datos más importantes (más que todo fotos y documentos de archivos que se tienen respaldados, en la nube o en Dropbox) en un disco duro externo y lo tenerlos resguardados en un lugar seguro.

- Dropbox: Almacenar los documentos en Dropbox. Hay que hacer un pago mínimo por año, lo que me permite recuperar cualquier carpeta; recuperar una carpeta por Dropbox es normalmente rápido que usando Time Machine.

Conclusión

Incluso si esto se ve muy complicado para usted, o si no quiere gastar dinero en una nube de almacenamiento, obtenga por lo menos un disco externo y DVDs para hacer copias de seguridad de sus documentos más importantes. Créame, discos duros fallan y es molesto perder datos, quina ha pasado por esto, sabe la pesadilla que es perder información.

G4A http://www.g4a.mx/ nace de la suma de la experiencia técnica y operativa de sus fundadores en el desarrollo de sitios de alto tráfico lo cual los lleva desde su origen a adoptar el paradigma de la eficiencia. Para lograr esto se requiere de fuertes valores fundamentales los cuales son los pilares de G4A:

- OPTIMIZACIÓN

- CREATIVIDAD

- SEGURIDAD

- SIMPLICIDAD

Así hemos logrado una fórmula que fusiona sus valores con las mejores prácticas logrando que sus sitios sean exitosos en los buscadores y han llevado a varios de sus clientes a ser un caso de éxito. Es así que se convierte en una agencia de desarrollo de alta calidad con un fuerte enfoque en dos estrategias: la optimización y la fiabilidad.